Perché, infatti, devi hackerare i giochi su Android? La risposta è semplice. Vuoi completare il gioco il prima possibile, vuoi divertirti, senza restrizioni. Forse hai bisogno di un record?

In questi casi, è necessaria una certa conoscenza su come hackerare le applicazioni e configurare le impostazioni. Scopriamolo. Per il livello base, ci sono tre modi principali:

Utilizzato dal produttore per tutti i giochi. Come puoi vedere, è importante il tipo di sistema, la posizione, l'hardware e le credenziali. Iniziamo ulteriormente il gioco, cosa otterremo dopo la registrazione. Non è praticamente necessario inserire una password sul dispositivo. Ogni accesso, ogni interruzione è contrassegnata. 2 grandi 32 caratteri, indica l'ID di accesso, inclusi l'ora, la data e alcuni dati aggiuntivi. Questo è meno importante, perché puoi sempre generarlo con calma, legalmente e senza problemi.

Anche il resto dei dati verrà compilato per impedire, per così dire, l'identificazione delle apparecchiature. Parte del codice sorgente è in continua evoluzione. Per 2 giorni non ci sono stati attaccanti minatori e lavoratori agricoli. Ora agiscono normalmente e interferiscono con la vita normale.

- mani (cambiando variabili)

- specialista. applicazioni (progettate per questo scopo)

- sostituzione (installazione di un'applicazione di backup esistente, ecc.)

Il modo più semplice o fai da te

La guida più semplice su come hackerare i giochi Android con le tue mani. Interessante, ma puoi hackerare qualsiasi applicazione in questo modo. Il fatto è che devi solo modificare alcune variabili nel file corrispondente.

A causa di ulteriori domande e domande, tieni presente che il produttore migliora costantemente il gioco e la sicurezza. Se qualcuno ti offre servizi a pagamento come strumenti di hacking, per favore non prenderlo sul serio! Puoi perdere denaro, mettere virus sul tuo telefono, computer - perdere denaro sul tuo conto, ecc. i metodi e i principi qui descritti possono essere usati correttamente solo per automatizzare la fattoria, sopprimere il proprio morale, aiutare ad attaccare il bastardo - Possiamo rendere le cose molto più difficili per loro.

Per cominciare, devi già avere i diritti di ROOT sul tuo dispositivo. Questo è fatto semplicemente. Successivamente, decidi sulla "vittima". Ad esempio, prendi Hightway Raider. Puoi cambiare tutto: punti record, quantità di gettoni, ecc. Ad esempio, cambiamo il numero di riserve di ossido nitrico.

Importante: "Il gioco non dovrebbe bloccarsi nel sistema operativo, quindi vai al task manager e controlla se è in esecuzione."

Tornando al gioco, ogni gioco è uguale, l'unica differenza è l'icona grafica sul telefono. Quindi i dati di base da verificare. Il nome è la dimensione della dimensione dell'alleanza nazionale. . Prendiamoli uno alla volta per scoprire cosa fa ognuno di noi per aiutare a identificare i problemi di sicurezza del sistema IT.

Questo è molto utile per confermare la presenza di apparecchiature di rete tra il dispositivo su cui è stato lanciato l'attacco e il bersaglio. Pochi secondi dopo aver premuto il pulsante Start, se sono stati individuati dispositivi o sistemi intermedi, verranno elencati. In caso contrario, la scansione verrà automaticamente disabilitata e potremo tornare al pannello dei moduli.

Come ottenere i diritti di ROOT: Video

Applicazioni speciali

Come hackerare i giochi su Android usando special. programmi. Di norma, questi ultimi cercano buchi, coincidenze, ecc. Ad esempio, prendi l'applicazione diffusa "Game Guardian". Cerca una corrispondenza di valori (variabili) nella RAM del tablet.

Un firewall software o hardware correttamente configurato può trasformare un sistema informativo connesso a una rete in una fortezza inimmaginabile sotto forma di attacchi dall'interno o dall'esterno della rete. Tuttavia, affinché le applicazioni installate su un sistema informatico funzionino correttamente, la maggior parte delle volte alcune porte devono essere aperte nel firewall. Queste porte vengono utilizzate dagli aggressori per inviare comandi al sistema attaccato.

Ispettore - hardware, sistema operativo, servizi

Per evitare tali attacchi, raccomandiamo all'amministratore di sistema interessato, la sua implementazione e la corretta configurazione del firewall. Per effettuare un attacco efficace, un aggressore deve conoscere il suo obiettivo, conoscere le sue vulnerabilità. Come puoi vedere nella figura sottostante, l'ispettore è stato in grado di ottenere informazioni critiche dal sistema informatico attaccato, vale a dire sistema operativo e un servizio le cui vulnerabilità possono essere sfruttate per assumerne il pieno controllo. Inoltre, con il minimo sforzo, un utente malintenzionato sa attraverso quali porte può tentare di sfruttare le vulnerabilità di un servizio.

Diamo un'occhiata all'esempio di "Doodle Jump". Hack app per occhiali. Lanciamo il "Game Guardian", che sarà indicato dall'icona traslucida corrispondente, assicurati di configurare il programma per tutte le regioni.

I programmi sono considerati non tanto hackerati quanto "ingannati". C'è una semplice spiegazione per questo. "Game Guardian" cerca le variabili corrispondenti nella RAM e consente all'utente di modificarle in tempo reale.

Trovare le vulnerabilità - identificare le vulnerabilità

Quindi, stiamo parlando di informazioni estremamente preziose per attaccare in modo rapido ed efficace. Tutti i sistemi informatici di cui gli hacker sono riusciti a prendere il controllo sono diventati vittime solo a causa delle vulnerabilità. In altre parole, un sistema informativo senza problemi è, per definizione, impenetrabile. Sfortunatamente, non esiste una cosa del genere.

Chiedi agli esperti di trovare o sviluppare una soluzione a questi problemi in modo da non interrompere il corretto funzionamento della funzione a cui corrispondono queste vulnerabilità particolarmente vulnerabili. Gli attacchi di maggior successo sono gli attacchi di tipo. Questi attacchi utilizzano sia azioni umane di fronte al sistema attaccato sia vulnerabilità identificate. In altre parole, è molto più facile per un hacker installare codice dannoso in un sistema se l'utente disposto ad aiutarlo - meno abbreviato se l'utente è libero o meno - si trova dall'altra parte del flusso per raggiungere l'obiettivo.

Per fare questo, devi solo iniziare a giocare. Scegli il valore che preferisci - punti, ad esempio "Doodle Jump". Diciamo che il loro indicatore è pari a 113 unità. Tutto quello che devi fare è cliccare sull'etichetta trasparente "Game Guardian" (deve essere già pre-lanciato, ovviamente) e inserire il valore (con un tocco lungo) nel campo corrispondente. Il programma stesso trova variabili simili che puoi modificare in tempo reale.

Senza dubbio, sottolinea principalmente il pericolo a cui è esposto un sistema informatico quando è connesso a una rete pubblica o in cui l'accesso non è stato limitato da un processo di autenticazione a prova di forza. Scopri cosa devi sapere per diventare un rispettato hacker nella community.

Pensiamo che siano ragazzi brillanti che smantellano aziende importanti e poi ci lavorano con un po' di grasso. Questo è il modo in cui gli hacker verranno descritti dalla maggior parte degli utenti di Internet. La tua opinione, tuttavia, è il più falsa possibile.

A volte tutti noi vogliamo rilassarci, allontanarci dalle preoccupazioni o semplicemente passare tempo libero. Questo è quando ogni sorta di cose viene in soccorso. applicazioni mobili. Va tutto bene finché uno dei livelli non diventa un ostacolo inespugnabile al piacere: alcuni giochi stessi sono piuttosto difficili, sebbene interessanti, e talvolta gli stessi sviluppatori complicano deliberatamente processo di gioco, incoraggiando gli utenti a spendere soldi veri per acquistare bonus e privilegi di gioco. Puoi facilmente sbarazzarti di tutto questo: devi solo hackerare con grazia il gioco e poi detterai le regole!

L'ambiente online ha una comunità di esperti, una comunità solida con regole chiare che risalgono ai tempi delle prime reti informatiche. I suoi membri sono dei veri e propri hacker che non hanno a che fare con i terribili cervi che vogliono farsi un nome che lanciano attacchi online.

I veri hacker considerano i cracker pigri, irresponsabili e poco intelligenti, accusandoli di poter spezzare l'avvocato dell'hacker nella misura in cui inizia un furto con scasso, ti rende un ingegnere. La differenza principale è che gli hacker costruiscono ei cracker distruggono, afferma Eric Steven Raymond, un programmatore americano che sostiene il movimento open source e uno dei primi hacker. È anche l'autore di una cattedrale e di un bazar che cerca di dimostrare perché il software scritto da veri hacker è migliore delle società di software.

Diritti di root e perché sono necessari?

L'hacking di qualsiasi gioco Android comporta la modifica del sistema di questo gioco. Per impostazione predefinita, tutte le cartelle di sistema sono nascoste all'utente, ma rimuovere questa protezione è abbastanza semplice. Tuttavia, solo gli sviluppatori hanno i diritti di accesso alla radice del sistema, pertanto modifiche non autorizzate ed eventuali malfunzionamenti non sono coperti dalla garanzia. Se segui rigorosamente le istruzioni, non dovrebbero esserci problemi.

Prima di tutto, devi capire cosa significa questo termine. Gli hacker risolvono problemi e costruiscono cose. Credono nella libertà e nell'aiuto reciproco. Queste sono le qualità che si aspettano da coloro che vogliono entrare a far parte del club prescelto. Tutte le loro attività funzionano secondo il principio della "cultura del dono", cioè più sei prezioso, più entri nell'umanità.

Ci sono anche alcune cose scritte che sfidano gli hacker. Il mondo è pieno di problemi che aspettano di essere risolti, un problema non dovrebbe essere doppiamente noioso e un lavoro poco interessante è una cattiva libertà: un buon atteggiamento non mette abilità. Non è sufficiente definirsi un hacker. Questo nome deve provenire dalla comunità. Se le soluzioni che offri sono buone, dipende dalla comunità.

Per una corretta installazione, è meglio trovare un elenco di azioni specifiche per il tuo modello di telefono. Parzialmente, la questione è discussa nell'articolo. In una forma generalizzata e media, assomiglia a questo:

- Il debug USB è attivato - il bootloader è sbloccato - backup.

- Il programma di autorizzazione viene eseguito sul computer e si connette al dispositivo.

- Il file viene installato per ottenere l'accesso alle cartelle principali.

Una volta ottenute le capacità di amministrazione, puoi iniziare a hackerare!

Puoi iniziare con i test e la risoluzione dei problemi Software fonte aperta. Qualsiasi programmatore apprezza i buoni tester perché possono aiutare a risparmiare tempo prezioso e fornire software migliore. Puoi guadagnare il rispetto della comunità e rendere le cose più facili, come la gestione di mailing list, la moderazione di gruppi di giornali, la manutenzione di siti di archivi di software e così via.

Per diventare un vero hacker, devi diventare un ottimo programmatore. Non puoi imbrogliare il sistema. Tiene conto solo dei risultati del tuo lavoro, non del tuo aspetto o delle relazioni che hai. il modo migliore l'apprendimento della programmazione sta esaminando il codice scritto da esperti. E devi farlo giorno dopo giorno per molti anni. Tuttavia, un vero hacker può imparare Nuova lingua programmazione in pochi giorni, potendo fare varie connessioni nel cervello con altre lingue che già conosce.

Modi per hackerare i giochi su Android

I giochi vengono hackerati usando programmi speciali. Ce ne sono tre più popolari e sono riusciti a mettersi alla prova:

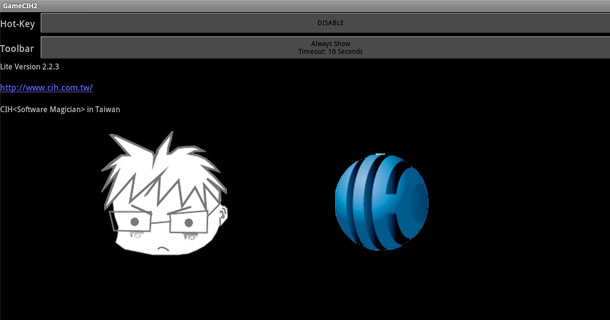

- GameCIH è l'app più potente e veloce;

- GameKiller è anche un buon cracker di giochi;

- Freedom è un programma più lento.

Consideriamo ciascuno dei cracker. Tutti funzionano secondo il principio di ArtMoney, un noto programma per hackerare i giochi su un computer.

Cosa fanno gli hacker nel loro tempo libero?

Sebbene molti hacker ne parlino come programmatori, probabilmente sarà più che, ad esempio, avere una discreta conoscenza della grafica o dell'hardware. Essere un hacker non è qualcosa che offri, ma piuttosto qualcosa che ti arriva naturalmente. Per la maggior parte di loro non c'è una chiara distinzione tra lavoro e gioco, o tra arte e scienza.

Hai bisogno di cambiamenti all'università? Sei debole quando sei nuovo all'università? Al momento siamo gli hacker più votati su Internet. il nostro profilo è abbastanza forte da gestire qualsiasi progetto ci lanci. È un professionista specializzato nell'esporre i tradimenti del coniuge e qualsiasi altro problema di hacking e tracciamento. Se vuoi hackerare qualsiasi database, eliminare record, migliorare il punteggio di credito, sito Web, e-mail, cellulare, rete sociale, cambia i tuoi punteggi, trova la tua password di destinazione per sapere se stanno imbrogliando o meno.

GiocoCIH

L'algoritmo del programma è abbastanza semplice:

- Avvia l'applicazione.

- Avvia il gioco desiderato. Decidi quale parametro vuoi aumentare.

- Per tutto questo tempo, GameCIH sarà in modalità ridotta a icona nell'angolo in alto a sinistra. Espandilo quando selezioni il parametro che devi modificare e ricorda il suo valore.

- Fare clic sull'icona della lente di ingrandimento e selezionare il campo Inserisci numero. Immettere il valore del parametro selezionato in precedenza.

- Se c'è solo un'opzione, cambia semplicemente il valore in quello che ti serve. Se ce ne sono diversi, modifica il parametro iniziale nel gioco stesso (ad esempio, se si tratta di denaro, acquista qualcosa o guadagna denaro), quindi fai clic su "+". Ripeti questa procedura finché non rimane un'opzione.

- Dopo l'inserimento, fare clic su "Modifica". Pronto!

Come puoi vedere, il processo stesso è abbastanza semplice. Consideriamo un altro cracker.

Il bello di queste app è che sono completamente gratuite. Guarda il video Enter per ulteriori informazioni. Possiamo eseguire qualsiasi attacco e test da questa applicazione. Per eseguire il sistema di scansione delle porte di destinazione, devi essere attivo o attivo. I suoi vari strumenti lavorano insieme per supportare l'intero processo di test, dalla mappatura iniziale e dall'analisi della superficie di attacco di un'applicazione, alla scoperta e allo sfruttamento delle vulnerabilità di sicurezza. Un'interfaccia semplice e intuitiva ti aiuta a valutare i livelli di sicurezza, rilevare gli intrusi e risolvere i problemi di rete.

Gioco Killer

Dovresti usare questo programma nel seguente ordine:

- Avvia il gioco, seleziona il parametro da modificare e ricordane il valore.

- Accedi a GameKiller e inserisci il valore iniziale nel campo vuoto.

- Se il risultato è lo stesso, cambialo. Altrimenti, segui il processo di selezione come faresti con GameCIH.

- Dopo aver inserito il nuovo risultato nella versione finale, fai clic su "OK" e goditi il risultato.

Attenzione: è necessario inserire eventuali valori numerici non utilizzando la tastiera del telefono, ma utilizzando i numeri visualizzati nella parte inferiore dello schermo. Inoltre, né GameKiller né GameCIH possono hackerare i giochi di Creative Mobile a causa del complesso sistema di protezione dei dati.

Guarda il video prima di utilizzare questo strumento. Viene fornito con una versione a pagamento, ma ne esistono anche molte versioni compromesse. Su internet. Questa app mostra solo quanto sia vulnerabile rete di casa. Facilità d'uso Scarica questa app e scegli la parodia da usare, quindi fai clic su Avvia.

Non utilizzare questa applicazione su reti non autorizzate poiché questa applicazione è considerata uno strumento di hacking dannoso dagli amministratori di rete. Può eseguire varie funzioni: avviare, arrestare e mettere in pausa l'avvio di una scansione.

Libertà

Questo hack può essere utilizzato per funzionare con giochi in cui i dati sono crittografati (come i giochi Creative Mobile). Tuttavia, funzionerà solo in quelle offerte in cui è possibile acquistare qualcosa con denaro reale. Freedom crea un Google Wallet simulato, tuttavia, tutti gli acquisti saranno completamente gratuiti per te. Progresso:

- Attiva il programma.

- Seleziona quello che intendi hackerare dall'elenco dei giochi suggeriti.

- Sentiti libero di andare alla sezione acquisti e fare clic su qualsiasi.

- Il costo per te sarà zero!

- Fai un acquisto e sii subito soddisfatto.

Come puoi vedere, hackerare i giochi è abbastanza facile!