Αυτό το άρθρο ανοίγει μια σειρά άρθρων σχετικά με τη σχεδίαση και την ασφάλεια του πρωτοκόλλου RDP. Το πρώτο άρθρο αυτής της σειράς αναλύει τον σχεδιασμό, τη χρήση και τις υποκείμενες τεχνολογίες πίσω από αυτό το πρωτόκολλο.

Αυτό το άρθρο ανοίγει μια σειρά άρθρων σχετικά με τη σχεδίαση και την ασφάλεια του πρωτοκόλλου RDP. Το πρώτο άρθρο αυτής της σειράς αναλύει τον σχεδιασμό, τη χρήση και τις υποκείμενες τεχνολογίες πίσω από αυτό το πρωτόκολλο.

Τα ακόλουθα άρθρα θα καλύψουν λεπτομερώς τα ακόλουθα θέματα:

- Λειτουργία του υποσυστήματος ασφαλείας Remote Desktop

- Μορφή ανταλλαγής πληροφοριών υπηρεσίας σε RDP

- Ευπάθειες και λύσεις τερματικού διακομιστή

- Επιλογή λογαριασμών χρηστών με χρήση του πρωτοκόλλου RDP (αναπτύξεις από την Positive Technologies σε αυτόν τον τομέα)

Ιστορία του RDP

Το πρωτόκολλο Remote Desktop δημιουργήθηκε από τη Microsoft για να παρέχει απομακρυσμένη πρόσβαση σε διακομιστές και σταθμούς εργασίας των Windows. Πρωτόκολλο RDPέχει σχεδιαστεί για να χρησιμοποιεί τους πόρους ενός τερματικού διακομιστή υψηλής απόδοσης για πολλούς λιγότερο παραγωγικούς σταθμούς εργασίας. Για πρώτη φορά, ο τερματικός διακομιστής (έκδοση 4.0) εμφανίστηκε το 1998 ως μέρος του Windows NT 4.0 Terminal Server· τη στιγμή που γράφονται αυτές οι γραμμές (Ιανουάριος 2009), η τελευταία έκδοση του τερματικού διακομιστή είναι η έκδοση 6.1, που περιλαμβάνεται στις διανομές του Windows 2008 Server και των Windows Vista SP1. Επί του παρόντος, το RDP είναι το κύριο πρωτόκολλο απομακρυσμένης πρόσβασης για συστήματα της οικογένειας των Windows και υπάρχουν εφαρμογές πελάτη τόσο για OC από τη Microsoft όσο και για Linux, FreeBSD, MAC OS X κ.λπ.

Μιλώντας για την ιστορία της εμφάνισης του RDP, δεν μπορούμε να μην αναφέρουμε το Citrix. Η Citrix Systems ειδικεύτηκε σε συστήματα πολλών χρηστών και τεχνολογίες απομακρυσμένης πρόσβασης τη δεκαετία του 1990. Μετά την απόκτηση άδειας πηγής για τα Windows NT 3.51 το 1995, η εταιρεία κυκλοφόρησε μια έκδοση πολλών χρηστών των Windows NT γνωστή ως WinFrame. Το 1997, η Citrix Systems και η Microsoft συνήψαν συμφωνία βάσει της οποίας το περιβάλλον πολλών χρηστών των Windows NT 4.0 βασίστηκε στις τεχνολογικές εξελίξεις της Citrix. Με τη σειρά της, η Citrix Systems αρνήθηκε να διανείμει ένα πλήρες λειτουργικό σύστημα και έλαβε το δικαίωμα να αναπτύξει και να εφαρμόσει επεκτάσεις για προϊόντα της Microsoft. Αυτές οι επεκτάσεις ονομάζονταν αρχικά MetaFrame. Τα δικαιώματα στο ICA (Independent Computing Architecture), ένα πρωτόκολλο εφαρμογής για την αλληλεπίδραση thin clients με τον διακομιστή εφαρμογών Citrix, παρέμειναν στη Citrix Systems και το πρωτόκολλο Microsoft RDP δημιουργήθηκε με βάση το ITU T.120.

Επί του παρόντος, ο κύριος ανταγωνισμός μεταξύ της Citrix και της Microsoft έχει φουντώσει στον τομέα των διακομιστών εφαρμογών για μικρές και μεσαίες επιχειρήσεις. Παραδοσιακά, οι λύσεις Terminal Services κερδίζουν σε συστήματα με όχι πολύ μεγάλο ποσόδιακομιστές ίδιου τύπου και παρόμοιες διαμορφώσεις, ενώ η Citrix Systems έχει εδραιωθεί σταθερά στην αγορά σύνθετων και υψηλών επιδόσεων συστημάτων. Ο ανταγωνισμός τροφοδοτείται από την κυκλοφορία ελαφρών λύσεων για μικρά συστήματα από τη Citrix και τη συνεχή επέκταση της λειτουργικότητας των υπηρεσιών Terminal Services από τη Microsoft.

Ας ρίξουμε μια ματιά στα οφέλη αυτών των λύσεων.

Πλεονεκτήματα των υπηρεσιών τερματικού:

- Εύκολη εγκατάσταση εφαρμογών για την πλευρά πελάτη του διακομιστή εφαρμογών

- Κεντρική συντήρηση των περιόδων σύνδεσης χρήστη

- Απαίτηση για άδεια μόνο για Υπηρεσίες Τερματικού

Πλεονεκτήματα των διαλυμάτων Citrix:

- Ευκολία κλιμάκωσης

- Ευκολία διαχείρισης και παρακολούθησης

- Πολιτική ελέγχου πρόσβασης

- Υποστήριξη για εταιρικά προϊόντα τρίτων (IBM WebSphere, BEA WebLogic)

Συσκευή δικτύου που χρησιμοποιεί υπηρεσίες τερματικού

Η Microsoft προτείνει δύο τρόπους χρήσης του πρωτοκόλλου RDP:

- για διαχείριση (Λειτουργία απομακρυσμένης διαχείρισης)

- για πρόσβαση στον διακομιστή εφαρμογών (λειτουργία Terminal Server)

RDP σε λειτουργία διαχειριστή

Αυτός ο τύπος σύνδεσης χρησιμοποιείται από όλα τα σύγχρονα λειτουργικά συστήματα της Microsoft. Οι εκδόσεις διακομιστή των Windows υποστηρίζουν δύο ταυτόχρονες απομακρυσμένες συνδέσεις και μία τοπική σύνδεση, ενώ οι εκδόσεις πελάτη υποστηρίζουν μόνο μία σύνδεση (τοπική ή απομακρυσμένη). Για να επιτρέψετε απομακρυσμένες συνδέσεις, πρέπει να ενεργοποιήσετε την απομακρυσμένη πρόσβαση στην επιφάνεια εργασίας στις ιδιότητες του σταθμού εργασίας.

RDP σε λειτουργία πρόσβασης διακομιστή τερματικού

Αυτή η λειτουργία είναι διαθέσιμη μόνο σε εκδόσεις διακομιστή των Windows. Ο αριθμός των απομακρυσμένων συνδέσεων σε αυτήν την περίπτωση δεν είναι περιορισμένος, αλλά πρέπει να ρυθμίσετε τις παραμέτρους του διακομιστή αδειών (Διακομιστής αδειών) και την επακόλουθη ενεργοποίησή του. Ο διακομιστής άδειας χρήσης μπορεί να εγκατασταθεί τόσο σε διακομιστή τερματικού όσο και σε ξεχωριστό κόμβο δικτύου. Η δυνατότητα απομακρυσμένης πρόσβασης στον διακομιστή τερματικού είναι διαθέσιμη μόνο μετά την εγκατάσταση των κατάλληλων αδειών χρήσης στον διακομιστή αδειών χρήσης.

Κατά τη χρήση συμπλέγματος διακομιστή τερματικών και εξισορρόπησης φορτίου, απαιτείται εγκατάσταση εξειδικευμένου διακομιστή σύνδεσης (Session Directory Service). Αυτός ο διακομιστής ευρετηριάζει τις συνεδρίες χρήστη, που σας επιτρέπει να συνδεθείτε, καθώς και να συνδεθείτε ξανά σε διακομιστές τερματικού που λειτουργούν σε κατανεμημένο περιβάλλον.

Πώς λειτουργεί το RDP

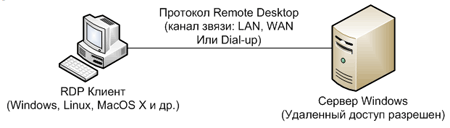

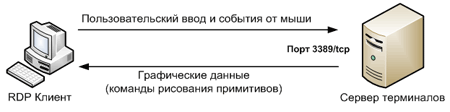

Το Remote Desktop είναι ένα πρωτόκολλο εφαρμογής που βασίζεται στο TCP. Αφού δημιουργηθεί η σύνδεση, αρχικοποιείται μια συνεδρία RDP στο επίπεδο μεταφοράς, εντός της οποίας διαπραγματεύονται διάφορες παράμετροι μεταφοράς δεδομένων. Μετά την επιτυχή ολοκλήρωση της φάσης προετοιμασίας, ο τερματικός διακομιστής αρχίζει να στέλνει γραφικά αποτελέσματα στον πελάτη και περιμένει για είσοδο από το πληκτρολόγιο και το ποντίκι. Ως γραφική έξοδος, μπορεί να είναι ένα ακριβές αντίγραφο της οθόνης γραφικών, που μεταδίδεται ως εικόνα, καθώς και εντολές για τη σχεδίαση γραφικών πρωτόγονων (ορθογώνιο, γραμμή, έλλειψη, κείμενο κ.λπ.). Η μεταφορά εξόδου με χρήση primitives αποτελεί προτεραιότητα για το πρωτόκολλο RDP, καθώς εξοικονομεί σημαντικά την κυκλοφορία. και η εικόνα μεταδίδεται μόνο εάν διαφορετικά είναι αδύνατο για κάποιο λόγο (δεν ήταν δυνατό να συμφωνήσουμε σχετικά με τις παραμέτρους για τη μετάδοση πρωτόγονων κατά τη δημιουργία μιας συνεδρίας RDP). Ο πελάτης RDP επεξεργάζεται τις λαμβανόμενες εντολές και εμφανίζει εικόνες χρησιμοποιώντας το υποσύστημα γραφικών του. Η είσοδος χρήστη μεταδίδεται από προεπιλογή χρησιμοποιώντας κωδικούς σάρωσης πληκτρολογίου. Το σήμα πίεσης και απελευθέρωσης του πλήκτρου μεταδίδεται χωριστά χρησιμοποιώντας μια ειδική σημαία.

Το RDP υποστηρίζει πολλαπλά εικονικά κανάλια σε μία μόνο σύνδεση, τα οποία μπορούν να χρησιμοποιηθούν για την παροχή πρόσθετης λειτουργικότητας:

- χρησιμοποιώντας εκτυπωτή ή σειριακή θύρα

- ανακατεύθυνση συστήματος αρχείων

- υποστήριξη πρόχειρου

- χρησιμοποιώντας το υποσύστημα ήχου

Τα χαρακτηριστικά των εικονικών κυκλωμάτων διαπραγματεύονται κατά τη φάση εγκατάστασης της σύνδεσης.

Διασφάλιση ασφάλειας κατά τη χρήση RDP

Η προδιαγραφή πρωτοκόλλου RDP προβλέπει μία από τις δύο προσεγγίσεις ασφαλείας:

- Τυπική ασφάλεια RDP (ενσωματωμένο υποσύστημα ασφαλείας)

- Ενισχυμένη ασφάλεια RDP (υποσύστημα εξωτερικής ασφάλειας)

Τυπική ασφάλεια RDP

Με αυτήν την προσέγγιση, ο έλεγχος ταυτότητας, η κρυπτογράφηση και η ακεραιότητα υλοποιούνται με μέσα που είναι ενσωματωμένα στο πρωτόκολλο RDP.

Αυθεντικοποίηση

Ο έλεγχος ταυτότητας διακομιστή γίνεται ως εξής:

- Κατά την εκκίνηση του συστήματος, δημιουργείται ένα ζεύγος κλειδιών RSA.

- Δημιουργείται ένα πιστοποιητικό δημόσιου κλειδιού (ιδιόκτητο πιστοποιητικό).

- Το πιστοποιητικό υπογράφεται με ένα κλειδί RSA ενσωματωμένο στο λειτουργικό σύστημα (οποιοσδήποτε πελάτης RDP περιέχει το δημόσιο κλειδί αυτού του ενσωματωμένου κλειδιού RSA).

- Ο πελάτης συνδέεται με τον τερματικό διακομιστή και λαμβάνει ένα ιδιόκτητο πιστοποιητικό

- Ο πελάτης επαληθεύει το πιστοποιητικό και λαμβάνει το δημόσιο κλειδί του διακομιστή (αυτό το κλειδί χρησιμοποιείται αργότερα για τη διαπραγμάτευση παραμέτρων κρυπτογράφησης)

Ο έλεγχος ταυτότητας πελάτη πραγματοποιείται με την εισαγωγή ονόματος χρήστη και κωδικού πρόσβασης.

Κρυπτογράφηση

Ο κρυπτογράφησης ροής RC4 επιλέχθηκε ως αλγόριθμος κρυπτογράφησης. Ανάλογα με την έκδοση του λειτουργικού συστήματος, διατίθενται διάφορα μήκη κλειδιών από 40 έως 168 bit.

Μέγιστο μήκος κλειδιού για λειτουργικά συστήματα Winodws:

- Windows 2000 Server - 56 bit

- Windows XP, Windows 2003 Server - 128 bit

- Windows Vista, Windows 2008 Server - 168 bit

Όταν δημιουργηθεί μια σύνδεση, μετά από διαπραγμάτευση διάρκειας, δημιουργούνται δύο διαφορετικά κλειδιά: για την κρυπτογράφηση δεδομένων από τον πελάτη και από τον διακομιστή.

Ακεραιότητα

Η ακεραιότητα του μηνύματος επιτυγχάνεται χρησιμοποιώντας τον αλγόριθμο δημιουργίας MAC (Message Authentication Code) που βασίζεται στους αλγόριθμους MD5 και SHA1.

Ξεκινώντας από τον Windows 2003 Server, για συμμόρφωση με το FIPS (Ομοσπονδιακό Πρότυπο Επεξεργασίας Πληροφοριών) 140-1, είναι δυνατό να χρησιμοποιηθεί ο αλγόριθμος 3DES για κρυπτογράφηση μηνυμάτων και ο αλγόριθμος δημιουργίας MAC μόνο SHA1 για ακεραιότητα.

Βελτιωμένη ασφάλεια RDP

Αυτή η προσέγγιση χρησιμοποιεί εξωτερικές μονάδες ασφαλείας:

- TLS 1.0

- CredSSP

Το TLS μπορεί να χρησιμοποιηθεί ξεκινώντας από τον Windows 2003 Server, αλλά μόνο εάν το υποστηρίζει ο πελάτης RDP. Η υποστήριξη TLS έχει προστεθεί από την έκδοση 6.0 του προγράμματος-πελάτη RDP.

Όταν χρησιμοποιείτε το TLS, το πιστοποιητικό διακομιστή μπορεί να δημιουργηθεί χρησιμοποιώντας τις υπηρεσίες Terminal Services ή μπορείτε να επιλέξετε ένα υπάρχον πιστοποιητικό από το κατάστημα των Windows.

Το πρωτόκολλο CredSSP είναι ένας συνδυασμός λειτουργιών TLS, Kerberos και NTLM.

Εξετάστε τα κύρια πλεονεκτήματα του πρωτοκόλλου CredSSP:

- Έλεγχος άδειας σύνδεσης σε απομακρυσμένο σύστημα πριν από τη δημιουργία μιας πλήρους σύνδεσης RDP, η οποία σας επιτρέπει να εξοικονομήσετε πόρους διακομιστή τερματικού όταν σε μεγάλους αριθμούςσυνδέσεις

- Ισχυρός έλεγχος ταυτότητας και κρυπτογράφηση TLS

- Χρήση Single Sign On με Kerberos ή NTLM

Οι δυνατότητες CredSSP μπορούν να χρησιμοποιηθούν μόνο σε λειτουργικά συστήματα Windows Vista και Windows 2008 Server. Αυτό το πρωτόκολλο ενεργοποιείται από τη σημαία Χρήση ελέγχου ταυτότητας επιπέδου δικτύου στις ρυθμίσεις διακομιστή τερματικού (Windows 2008 Server) ή ρυθμίσεις απομακρυσμένης πρόσβασης (Windows Vista).

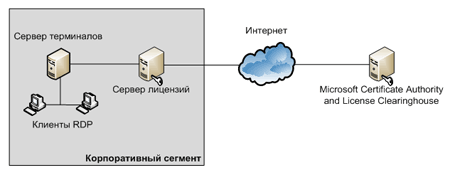

Σχέδιο Αδειοδότησης Υπηρεσιών Τερματικού

Όταν χρησιμοποιείτε το RDP για πρόσβαση σε εφαρμογές σε λειτουργία thin client, πρέπει να ρυθμίσετε έναν εξειδικευμένο διακομιστή αδειών χρήσης.

Οι μόνιμες άδειες χρήσης πελάτη μπορούν να εγκατασταθούν στον διακομιστή μόνο αφού ολοκληρωθεί η διαδικασία ενεργοποίησης· πριν ολοκληρωθεί, είναι δυνατή η έκδοση προσωρινών αδειών με περιορισμένη περίοδο ισχύος. Μετά την ενεργοποίηση, παρέχεται στον διακομιστή αδειών ένα ψηφιακό πιστοποιητικό που επιβεβαιώνει την ιδιοκτησία και τη γνησιότητά του. Χρησιμοποιώντας αυτό το πιστοποιητικό, ο διακομιστής αδειών χρήσης μπορεί να πραγματοποιεί επόμενες συναλλαγές με τη βάση δεδομένων Microsoft Clearinghouse και να δέχεται μόνιμες άδειες χρήσης πελάτη για τον τερματικό διακομιστή.

Τύποι αδειών χρήσης πελατών:

- Προσωρινός τερματικός διακομιστής CAL

- άδεια συσκευής (CAL διακομιστή τερματικού συσκευής)

- άδεια χρήστη (User Terminal Server CAL)

- άδεια για εξωτερικούς χρήστες (Εξωτερική σύνδεση διακομιστή τερματικού)

Προσωρινή άδεια

Αυτός ο τύπος άδειας εκδίδεται στον πελάτη κατά την πρώτη σύνδεση με τον τερματικό διακομιστή, η άδεια ισχύει για 90 ημέρες. Μετά την επιτυχή σύνδεση, ο πελάτης συνεχίζει να εργάζεται με μια προσωρινή άδεια και την επόμενη φορά που ο διακομιστής τερματικού θα προσπαθήσει να αντικαταστήσει την προσωρινή άδεια με μια μόνιμη, εάν είναι διαθέσιμη στο κατάστημα.

Ανά άδεια συσκευής

Αυτή η άδεια εκδίδεται για κάθε φυσική συσκευή που συνδέεται στον διακομιστή εφαρμογών. Η περίοδος ισχύος της άδειας ορίζεται τυχαία μεταξύ 52 και 89 ημερών. 7 ημέρες πριν από την ημερομηνία λήξης, ο τερματικός διακομιστής προσπαθεί να ανανεώνει την άδεια χρήσης από τον διακομιστή αδειών κάθε φορά που συνδέεται ο πελάτης.

Άδεια χρήσης

Η άδεια χρήσης ανά χρήστη παρέχει πρόσθετη ευελιξία, επιτρέποντας στους χρήστες να συνδέονται από πολλές συσκευές. Στην τρέχουσα εφαρμογή των Υπηρεσιών Τερματικού, δεν υπάρχει κανένας τρόπος ελέγχου της χρήσης αδειών χρήσης, π.χ. ο αριθμός των διαθέσιμων αδειών χρήσης στον διακομιστή αδειών δεν μειώνεται όταν συνδέονται νέοι χρήστες. Η χρήση ανεπαρκούς αριθμού αδειών χρήσης για συνδέσεις πελατών παραβιάζει τη συμφωνία άδειας χρήσης με τη Microsoft. Για να χρησιμοποιήσετε τις CAL συσκευής και τις άδειες χρήσης CAL χρήστη στον ίδιο διακομιστή τερματικού ταυτόχρονα, ο διακομιστής πρέπει να ρυθμιστεί ώστε να λειτουργεί σε λειτουργία άδειας χρήσης ανά χρήστη.

Άδεια χρήσης για εξωτερικούς χρήστες

Αυτός είναι ένας ειδικός τύπος άδειας που έχει σχεδιαστεί για τη σύνδεση εξωτερικών χρηστών σε έναν εταιρικό τερματικό διακομιστή. Αυτή η άδεια δεν επιβάλλει περιορισμούς στον αριθμό των συνδέσεων, ωστόσο, σύμφωνα με τη συμφωνία χρήστη (EULA), ο διακομιστής τερματικού για εξωτερικές συνδέσεις πρέπει να είναι αποκλειστικός, γεγονός που δεν επιτρέπει τη χρήση του για την εξυπηρέτηση περιόδων σύνδεσης από εταιρικούς χρήστες. Λόγω της υψηλής τιμής, αυτός ο τύπος άδειας δεν χρησιμοποιείται ευρέως.

Ο διακομιστής άδειας χρήσης μπορεί να εγκατασταθεί σε έναν από τους δύο ρόλους:

- Διακομιστής άδειας τομέα ή ομάδας εργασίας

- Διακομιστής αδειών για επιχειρήσεις (Ολόκληρος ο διακομιστής αδειών χρήσης επιχειρήσεων)

Οι ρόλοι διαφέρουν στον τρόπο με τον οποίο εντοπίζουν τον διακομιστή αδειών χρήσης: όταν χρησιμοποιείται ο ρόλος Enterprise, ο διακομιστής τερματικού αναζητά τον διακομιστή αδειών στον κατάλογο ActiveDirectory, διαφορετικά η αναζήτηση πραγματοποιείται χρησιμοποιώντας ένα αίτημα εκπομπής NetBIOS. Κάθε διακομιστής που βρέθηκε ελέγχεται για ορθότητα χρησιμοποιώντας ένα αίτημα RPC.

Υπηρεσίες Terminal Services Promising Technologies

Λύσεις για διακομιστές εφαρμογών προωθούνται ενεργά από τη Microsoft, η λειτουργικότητα επεκτείνεται και εισάγονται πρόσθετες ενότητες. Οι πιο ανεπτυγμένες τεχνολογίες που απλοποιούν την εγκατάσταση εφαρμογών και εξαρτημάτων που είναι υπεύθυνα για τη λειτουργία του τερματικού διακομιστή στο παγκόσμια δίκτυα.

Οι υπηρεσίες Terminal Services για Windows 2008 Server εισάγουν τις ακόλουθες δυνατότητες.

Πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας ΠΑΑ(Remote Desktop Protocol) παρέχει απομακρυσμένη πρόσβαση μέσω δικτύου στην επιφάνεια εργασίας των υπολογιστών που εκτελούν το λειτουργικό σύστημα Windows. Χρησιμοποιείται κατά τη σύνδεση thin clients σε τερματικό διακομιστή Windows που εκτελεί τις υπηρεσίες Terminal Services της Microsoft. Αναπτύχθηκε από τη Microsoft.

Επίσημη Υποστήριξη ΠΑΑσυμπεριλαμβανεται σε Windows Server 2008, Windows Server 2003, Windows Home Server, Windows XP Professional, Windows XP Media Center, Tablet PC Editions, Windows Vista Ultimate, Enterprise και Business εκδόσεις. Όλες οι εκδόσεις των Windows XP και Vista περιλαμβάνουν μια εφαρμογή πελάτη σύνδεσης απομακρυσμένης επιφάνειας εργασίας (RDC).

Βασικά χαρακτηριστικά του πρωτοκόλλου RDP

- Υποστήριξη για κρυπτογράφηση RC-4 με μήκος κλειδιού 128 ή 56 bit

- Υποστήριξη για πρωτόκολλα TLS (Transport Layer Security).

- Έλεγχος ταυτότητας χρήστη με χρήση έξυπνων καρτών (στο διακομιστή μέσω των υπηρεσιών Terminal Services της Microsoft)

- Υποστήριξη ήχου τοπικού υπολογιστή για εφαρμογές τερματικού διακομιστή

- Ανακατεύθυνση συστήματος αρχείων - σας επιτρέπει να εργάζεστε με αρχεία τοπικού υπολογιστή σε έναν απομακρυσμένο τερματικό διακομιστή

- Ανακατεύθυνση εκτυπωτή - σας επιτρέπει να εκτυπώνετε σε έναν τοπικό εκτυπωτή υπολογιστή από εφαρμογές που εκτελούνται σε έναν απομακρυσμένο τερματικό διακομιστή

- Port Redirection - ανοίγει την πρόσβαση στις σειριακές και παράλληλες θύρες του τοπικού υπολογιστή για εφαρμογές που εκτελούνται σε απομακρυσμένο τερματικό διακομιστή

- Κοινή χρήση του πρόχειρου τόσο στον τοπικό υπολογιστή όσο και σε έναν απομακρυσμένο τερματικό διακομιστή

- Βάθος χρώματος οθόνης: 24, 16, 15 ή 8 bit

Παρά το γεγονός ότι τα ίδια τα πακέτα πρωτοκόλλου RDP μεταδίδονται μέσω του δικτύου σε κρυπτογραφημένη μορφή, η ίδια η συνεδρία τερματικού μπορεί να υποβληθεί σε επίθεση Man In The Middle, καθώς ούτε το τμήμα διακομιστή ούτε το τμήμα πελάτη αλληλοεπικυρώνουν τα μεταδιδόμενα και ληφθέντα πακέτα δεδομένων. Επομένως, για να δημιουργήσετε πλήρως ασφαλείς λύσεις, πρέπει να χρησιμοποιήσετε την προστασία RDP σε επίπεδο SSL που εισάγεται στο Windows Server 2003 Service Pack 1.

Νέες δυνατότητες που εισήχθησαν στην έκτη έκδοση του RDP

- απομακρυσμένες εφαρμογές.Άμεση εκκίνηση εφαρμογών στον διακομιστή σε μια αποκλειστική περίοδο λειτουργίας τερματικού χωρίς άνοιγμα παραθύρου συνεδρίας τερματικού. Υποστήριξη για συσχετίσεις αρχείων τοπικού υπολογιστή - η δυνατότητα εκτέλεσης εφαρμογών στον διακομιστή για το άνοιγμα ενός εγγράφου στον τοπικό υπολογιστή σύμφωνα με την επέκταση στο όνομα του αρχείου.

- Παράθυρα χωρίς ραφή.Προσομοίωση παραθύρου τοπικού υπολογιστή με την εφαρμογή να εκτελείται σε τερματικό διακομιστή. Αυτόματος έλεγχος ταυτότητας στο διακομιστή με πληροφορίες λογαριασμού χρήστη. Αυτόματος τερματισμός της αντίστοιχης περιόδου λειτουργίας τερματικού όταν τερματιστεί η εφαρμογή.

- Terminal Server Gateway.Υποστήριξη Συνδέσεις RDPμέσω του διακομιστή πύλης IIS χρησιμοποιώντας το πρωτόκολλο https. Παρέχει μια ασφαλή σύνδεση με έναν τερματικό διακομιστή που βρίσκεται πίσω από το ISS στο τοπικό δίκτυο της επιχείρησης.

- Windows Aero Glass.Υποστήριξη για Windows Aero Glass, συμπεριλαμβανομένης της εξομάλυνσης γραμματοσειρών ClearType.

- Windows Presentation Foundation.Υποστηρίζεται σε όλους τους πελάτες με εγκατεστημένο το .NET Framework 3.0.

- Πλήρως προσαρμόσιμες υπηρεσίες τερματικού, συμπεριλαμβανομένης της υποστήριξης δέσμης ενεργειών μέσω των οργάνων διαχείρισης των Windows.

- Βελτιωμένη διαχείριση εύρους ζώνης για πελάτες RDP.

- Υποστήριξη για πολλαπλές οθόνες. Διαχωρισμός της οθόνης μιας συνεδρίας τερματικού σε πολλαπλές οθόνες. Λειτουργεί μόνο με συστήματα Windows Vista.

- Βάθος χρώματος οθόνης: 32, 24, 16, 15 ή 8 bit

Αυτό το πρωτόκολλο, που χρησιμοποιείται ευρέως στα σύγχρονα δίκτυα υπολογιστών, είναι γνωστό σε κάθε διαχειριστή συστήματος. Χρησιμοποιώντας το, μπορείτε να συνδεθείτε σε ένα απομακρυσμένο μηχάνημα με λειτουργικό σύστημα Microsoft. Θα έχετε πρόσβαση στην επιφάνεια εργασίας, το σύστημα αρχείων και ούτω καθεξής. Έτσι, θα είναι δυνατή η πραγματοποίηση του μεγαλύτερου μέρους των ρυθμίσεων και των προληπτικών μέτρων, χωρίς την ανάγκη φυσικής παρουσίας πίσω από την οθόνη ενός απομακρυσμένου υπολογιστή.

Αυτός είναι ο λόγος για τον οποίο το πρωτόκολλο RDP είναι ένα από τα κύρια στοιχεία στο οπλοστάσιο των ειδικών τεχνικών. Χωρίς να εγκαταλείψετε τον χώρο εργασίας σας, μπορείτε να διαχειριστείτε όλους τους διαθέσιμους υπολογιστές στο δίκτυο και να αντιμετωπίσετε προβλήματα που έχουν προκύψει.

Ιστορία εμφάνισης

Το πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας, που αντιπροσωπεύει τη συντομογραφία RDP, εμφανίστηκε το 1998. Αυτό το ιδιόκτητο πρωτόκολλο επιπέδου εφαρμογής, που εκείνη την εποχή περιλαμβανόταν στο λειτουργικό σύστημα Windows NT 4.0 Terminal Server, επέτρεψε την υλοποίηση της ιδέας της απομακρυσμένης λειτουργίας των εφαρμογών πελάτη-διακομιστή. Όπως καταλαβαίνετε, δεν είναι πάντα δυνατό να παρέχονται όλες οι θέσεις εργασίας με ισχυρούς υπολογιστές, και ακόμη και σε εκείνα τα πρώτα χρόνια, η παραγωγικότητα άφηνε πολλά να είναι επιθυμητή.

Η λύση σε αυτό το πρόβλημα είναι η ακόλουθη κατασκευή: ένας ισχυρός διακομιστής (ή ένα σύμπλεγμα διακομιστών) εκτελεί το μεγαλύτερο μέρος των υπολογιστικών λειτουργιών και οι υπολογιστές / εφαρμογές-πελάτες χαμηλής κατανάλωσης συνδέονται σε αυτόν χρησιμοποιώντας το πρωτόκολλο RDP και εκτελούν τις εργασίες τους. Έτσι, στους κόμβους του τελικού χρήστη, κατέστη δυνατή η εργασία με πολύπλοκες εφαρμογές και προγράμματα, ακόμη και με περιορισμένους πόρους - τελικά, το κύριο φορτίο έπεσε στον διακομιστή και ο υπολογιστής-πελάτης έλαβε μόνο το κύριο αποτέλεσμα της λειτουργίας στην οθόνη .

Περιγραφή του πρωτοκόλλου RDP

- Από προεπιλογή, η θύρα TCP 3389 χρησιμοποιείται για σύνδεση.

- Όπως αναφέρθηκε παραπάνω, όταν συνδέεται, είναι δυνατή η εργασία με αρχεία σε απομακρυσμένο μηχάνημα

- Για τη διασφάλιση της ασφάλειας, η κρυπτογράφηση υλοποιείται με κλειδιά 56 και 128 bit

- Επίσης για χαρακτηριστικά ασφαλείας, χρησιμοποιεί τις δυνατότητες των πρωτοκόλλων TLS

- Κοινόχρηστο πρόχειρο - μπορείτε να αντιγράψετε δεδομένα από ένα απομακρυσμένο μηχάνημα και να τα επικολλήσετε στον τοπικό σας υπολογιστή.

- Εφάρμοσε τη δυνατότητα σύνδεσης τοπικών πόρων σε απομακρυσμένο υπολογιστή.

- Το πρωτόκολλο RDP παρέχει πρόσβαση σε τοπικές θύρες υπολογιστή (σειριακές και παράλληλες)

Αρχή λειτουργίας

Το πρωτόκολλο RDP βασίζεται στα χαρακτηριστικά της στοίβας πρωτοκόλλου TCP. Πρώτα απ 'όλα, δημιουργείται μια σύνδεση μεταξύ του πελάτη και του διακομιστή στο επίπεδο μεταφοράς. Στη συνέχεια, ξεκινά η συνεδρία RDP - σε αυτό το στάδιο, συμφωνούνται οι κύριες παράμετροι: κρυπτογράφηση, συνδεδεμένες συσκευές, ρυθμίσεις γραφικών κ.λπ.

Μόλις ρυθμιστούν όλα, η συνεδρία RDP είναι έτοιμη να ξεκινήσει. Μια γραφική εικόνα (το αποτέλεσμα λειτουργιών) που προκύπτει ως αποτέλεσμα της αποστολής εντολών από το πληκτρολόγιο ή το ποντίκι έρχεται στον υπολογιστή-πελάτη από τον διακομιστή.

Αυθεντικοποίηση

Εάν έχει διαμορφωθεί η ασφάλεια RDP, ο έλεγχος ταυτότητας πραγματοποιείται ως εξής:

- Όταν αρχικοποιηθεί η σύνδεση, δημιουργείται ένα ζεύγος κλειδιών RSA

- Στη συνέχεια, δημιουργείται ένα ειδικό πιστοποιητικό δημόσιου κλειδιού.

- Το λειτουργικό σύστημα εκτελεί τη διαδικασία υπογραφής του πιστοποιητικού RSA με ένα κλειδί

- Στη συνέχεια, ο πελάτης συνδέεται με τον διακομιστή, λαμβάνει ένα πιστοποιητικό από αυτόν και εάν περάσει τη δοκιμή, αρχικοποιείται η περίοδος λειτουργίας απομακρυσμένου ελέγχου

Πώς να αρχίσω

Λειτουργικά συστήματα όπως τα Windows XP, Vista, Seven έχουν ενεργοποιημένο από προεπιλογή το λογισμικό-πελάτη Remote Desktop Connection. Για να το εκκινήσετε, πρέπει να πατήσετε τη συντόμευση πληκτρολογίου Win+R, κλήση mstscκαι πατήστε Εισαγω.

Το πρωτόκολλο RDP είναι ένα βολικό, αποτελεσματικό και πρακτικό εργαλείο για απομακρυσμένη πρόσβαση τόσο για διοικητικούς σκοπούς όσο και για καθημερινή εργασία.

Δεδομένου ότι οι υλοποιήσεις του είναι σχεδόν παντού (διάφορες πλατφόρμες και λειτουργικά συστήματα), και υπάρχουν πολλά από αυτά, θα πρέπει να έχετε καλή κατανόηση των δυνατοτήτων του.

Τουλάχιστον, αυτό θα χρειαστεί για διάφορους λόγους:

- Συχνά, μια άλλη λύση χρησιμοποιείται αντί για RDP (VNC, Citrix ICA) για έναν απλό λόγο - υποτίθεται ότι "το ενσωματωμένο RDP είναι ελάχιστο και δεν γνωρίζει τίποτα."

- Σε πολλές λύσεις που σχετίζονται με τεχνολογίες cloud που είναι πλέον της μόδας (μεταφορά γραφείων σε «thin clients» και απλώς οργάνωση τερματικών διακομιστών), υπάρχει η άποψη ότι «το RDP είναι κακό επειδή είναι ενσωματωμένο».

- Υπάρχει ένας τυπικός μύθος σχετικά με το γεγονός ότι "το RDP δεν μπορεί να εκτεθεί έξω χωρίς VPN, θα σπάσει" (ο μύθος έχει μια λογική, αλλά δεν είναι σχετικός εδώ και πολύ καιρό).

- Λοιπόν, δεδομένου ότι μιλάμε για μύθους, υπάρχει η άποψη ότι "Έχοντας αλλάξει από το RDP στο Citrix, η κίνηση πέφτει μερικές φορές". Εξάλλου, το citrix είναι ακριβό, επομένως τουλάχιστον 157% πιο δροσερό.

Όλοι αυτοί οι μύθοι είναι ανοησίες και ένα μείγμα απαρχαιωμένων «πρακτικών συμβουλών» που σχετίζονται με την εποχή του NT 4.0, καθώς και ειλικρινών μυθοπλασιών που δεν έχουν λόγο ύπαρξης. Δεδομένου ότι η πληροφορική είναι μια ακριβής επιστήμη, πρέπει να την καταλάβετε. Ένα καλά συντονισμένο πρωτόκολλο RDP νέων εκδόσεων, λαμβάνοντας υπόψη όλες τις νέες λειτουργίες, είναι ένα αρκετά καλό και αξιόπιστο εργαλείο για την οργάνωση της απομακρυσμένης πρόσβασης.

Επομένως, θα:

- Σύντομη αναφορά των εκδόσεων RDP

- Διαμόρφωση της λειτουργίας ασφαλείας περιόδου λειτουργίας RDP

- Διαμόρφωση κρυπτογράφησης για RDP

- Δέσιμο σε συγκεκριμένο προσαρμογέα και θύρα

- Αλλάξτε την τυπική θύρα στην επιθυμητή

- Πραγματοποίηση ξεχωριστών ρυθμίσεων RDP για πολλούς προσαρμογείς δικτύου

- Η ένταξη της NLA

- NLA και Windows XP

- Πώς να ενεργοποιήσετε το CredSSP σε XP

- Επιλέγοντας το σωστό πιστοποιητικό για RDP

- Αποκλεισμός συνδέσεων μέσω λογαριασμών RDP με κενό κωδικό πρόσβασης

- Βελτιστοποίηση ταχύτητας RDP

- Βελτιστοποίηση συμπίεσης RDP

- Ρύθμιση γενικής συμπίεσης RDP

- Ρύθμιση συμπίεσης ροής ήχου RDP

- Βελτιστοποίηση αναλογίας ροής δεδομένων RDP

- Ενεργοποίηση Απαιτείται ασφαλής επικοινωνία RPC για RDP

Ας αρχίσουμε.

Εκδόσεις του πρωτοκόλλου RDP

Το πρωτόκολλο έχει μια αρκετά μακρά ιστορία που χρονολογείται από το NT 4.0. Θα αφήσουμε στην άκρη τις ιστορικές λεπτομέρειες για έναν απλό λόγο - το on αυτή τη στιγμήέχει νόημα να μιλάμε μόνο για την έκδοση του RDP 7.0, η οποία βρίσκεται στα Windows Vista SP1 / Windows Server 2008 και προστίθεται στα Windows XP δωρεάν εγκαθιστώντας το SP3 και τον ενημερωμένο πελάτη RDP (βρίσκεται στον σύνδεσμο προς KB 969084). Υποθέτω ότι έχετε τουλάχιστον Windows XP και ότι έχετε/μπορείτε να εγκαταστήσετε το πιο πρόσφατο Service Pack και μην χάνετε το χρόνο σας συζητώντας τα πλεονεκτήματα του RDP στα Windows 2000 SP2 έναντι του NT 4.0 SP5.

Διαμόρφωση της λειτουργίας ασφαλείας περιόδου λειτουργίας RDP

Κατ 'αρχήν, αυτό είναι το πιο εύκολο μέρος της εργασίας. Το θέμα είναι το εξής. Σε διαφορετικά Εκδόσεις RDPχρησιμοποιούνται δύο κύριοι μηχανισμοί προστασίας συνεδρίας - ενσωματωμένος στο RDP και "αναδίπλωση" της συνεδρίας σε TLS. Το ενσωματωμένο δεν είναι αρκετά ασφαλές και η σύσταση "Το RDP μπορεί να βγει μόνο έξω σε VPN" αφορά αυτό. Επομένως, ενεργοποιείτε πάντα την υποστήριξη TLS. Αυτό είναι το ελάχιστο με το οποίο πρέπει να ξεκινήσετε. Οι περιορισμοί θα είναι εκτός εάν η έκδοση διακομιστή δεν είναι χαμηλότερη από το Windows Server 2003 SP1 και το πρόγραμμα-πελάτη RDP 5.2 και άνω, αλλά, νομίζω, αυτό είναι αρκετά επιλύσιμο στο τέλος του 2011.

Πώς να ενεργοποιήσετε το RDP μέσω TLS

Υπάρχουν πολλές επιλογές, όπως πάντα. Το πρώτο είναι η ενεργοποίηση μέσω της πολιτικής ομάδας. Για να το κάνετε αυτό, πρέπει να μεταβείτε στο αντικείμενο πολιτικής ομάδας στόχου (καλά, ή να εκτελέσετε το gpedit.msc τοπικά στον οικιακό σας σταθμό εργασίας) και να επιλέξετε "Computer Configuration" -> "Administrative Templates" -> "Windows Components" -> "Remote Desktop Session Host” -> “Security” και ενεργοποιήστε την παράμετρο Απαιτείται χρήση συγκεκριμένου επιπέδου ασφαλείας για απομακρυσμένες συνδέσεις εκεί, επιλέγοντας μόνο SSL (TLS 1.0) σε αυτό. Μπορείτε να επιλέξετε ένα πιο ήπιο Negotiate, αλλά δεν θα το συνιστούσα, γιατί. αυτή τη στιγμή είναι τετριμμένο κάτω από το αποδεκτό επίπεδο ασφάλειας. Ως άτομο που δημιούργησε ιδιωτικά σύννεφα με αρκετά υψηλό επίπεδοασφάλειας, μπορώ να πω ότι το σημείο λήψης ιδιαίτερα πολύτιμων δεδομένων σε ένα κέντρο δεδομένων κοντά στο Λονδίνο και μετάβασης εκεί με το προεπιλεγμένο RDP είναι μηδενικό και είναι αναζήτηση προβλημάτων.

Μπορεί να είναι πιο εύκολο - ανοίξτε το συμπληρωματικό πρόγραμμα Remote Desktop Session Host Configuration (μπορείτε να το βρείτε σε mmc ή έτοιμο στο μενού Εργαλεία διαχείρισης -> Συνδέσεις απομακρυσμένης επιφάνειας εργασίας), επιλέξτε την επιθυμητή σύνδεση από τη λίστα Συνδέσεις (συνήθως είναι ένα και ονομάζεται RDP-Tcp) και ανοίξτε τις Ιδιότητες, μετά - την καρτέλα Γενικά και επιλέξτε εκεί το επίπεδο ασφαλείας που θέλετε.

Για να λειτουργήσει το TLS, απαιτείται ψηφιακό πιστοποιητικό (τουλάχιστον από την πλευρά του διακομιστή). Συνήθως υπάρχει ήδη (δημιουργείται αυτόματα), βεβαιωθείτε ότι είναι διαθέσιμο, θα μιλήσουμε για το πώς να το βελτιώσουμε αργότερα. Ενώ είναι απαραίτητο να είναι απλά, διαφορετικά δεν θα λειτουργήσει.

Ρύθμιση κρυπτογράφησης για RDP

Θα είναι διαθέσιμες 4 επιλογές κρυπτογράφησης για διαμόρφωση. Ας εξετάσουμε το καθένα από αυτά.

RDP Low Encryption Mode

Η πιο «όχι» λειτουργία. Κληρονομιά τρομερών εποχών και εκδόσεις του RDP 5.x. Μπορεί να διαπραγματευτεί κρυπτογράφηση βάσει DES 56-bit ή RC2 40-bit, κάτι που δεν είναι σοβαρό αυτή τη στιγμή. Περιττό και επικίνδυνο. Για παράδειγμα, εάν το ενεργοποιήσετε, τότε το TLS δεν θα ενεργοποιηθεί, γιατί Το TLS θα αρνηθεί ήδη να διαπραγματευτεί τόσο αδύναμους κρυπτογράφησης που προσφέρει αυτή η επιλογή.

Λειτουργία κρυπτογράφησης συμβατή με το πρόγραμμα-πελάτη RDP

Η δεύτερη λειτουργία "κανένας". Κληρονομιά τρομερών εποχών και εκδόσεις του RDP 5.x. Θα δοκιμάσει έως και 128 bit RC4, αλλά συμβιβαστεί με το DES/RC2 αμέσως. Περιττό και επικίνδυνο. Επίσης δεν είναι συμβατό με το TLS.

RDP High Encryption Mode

Η ελάχιστη επιτρεπόμενη λειτουργία. Απαιτεί τουλάχιστον 128 bit RC4. Λειτουργεί με όλους τους διακομιστές που ξεκινούν με Windows 2000 Server w/HEP.

Λειτουργία RDP κρυπτογράφησης FIPS140-1

Ακριβώς αυτό που χρειάζεται. Θα υποστηρίζει σύγχρονους συμμετρικούς αλγόριθμους και δεν θα υποστηρίζει ρητά RC2, RC4, single DES και επίσης θα αναγκάζει τον αλγόριθμο SHA-1 να χρησιμοποιείται για τον υπολογισμό της ακεραιότητας (Message Authentication Code - MAC) και όχι MD5. Πάντα να ενεργοποιείτε αυτήν την επιλογή, είναι σχεδόν αδύνατο να βρείτε έναν διακομιστή που δεν ξέρει πώς να 3DES, AES ή SHA-1.

Πού γίνεται αυτή η ρύθμιση; Ανοίξτε το συμπληρωματικό πρόγραμμα Remote Desktop Session Host Configuration (μπορείτε να το βρείτε σε mmc ή έτοιμο στο μενού Εργαλεία διαχείρισης -> Συνδέσεις απομακρυσμένης επιφάνειας εργασίας), επιλέξτε την επιθυμητή σύνδεση από τη λίστα Συνδέσεις (συνήθως είναι μία και ονομάζεται RDP -Tcp) και ανοίξτε τις Ιδιότητες, στη συνέχεια την καρτέλα Γενικά και επιλέξτε εκεί το επίπεδο κρυπτογράφησης που θέλετε.

Συνδέουμε το RDP σε συγκεκριμένο προσαρμογέα και θύρα

Προκειμένου ο διακομιστής να λειτουργεί με ασφάλεια και προβλέψιμα (για παράδειγμα, να μην αρχίζει να δέχεται συνδέσεις από έναν πρόσφατα προστιθέμενο προσαρμογέα δικτύου), πρέπει να καθορίσετε ρητά σε ποιες διεπαφές θα δέχεται συνδέσεις η υπηρεσία διακομιστή RDP. Επιπλέον, είναι συχνά χρήσιμο να αλλάζετε τη θύρα στην οποία ο διακομιστής ακούει για συνδέσεις. Φυσικά, μπορείτε να το κάνετε αυτό δημοσιεύοντας έναν διακομιστή με RDP μέσω κάποιου είδους πύλης, αλλά μπορείτε να το κάνετε χωρίς αυτό. Τέτοιες φαινομενικά βασικές ενέργειες στην πραγματικότητα θα μειώσουν σημαντικά το ποσοστό των ηλίθιων scriptkids που ελέγχουν γνωστές θύρες με ένα άλλο «ισχυρό εργαλείο».

Πώς να συνδέσετε την υπηρεσία RDP σε έναν συγκεκριμένο προσαρμογέα δικτύου ή να κάνετε πολλαπλά RDP με διαφορετικές ρυθμίσεις για διαφορετικούς προσαρμογείς

Ανοίξτε το συμπληρωματικό πρόγραμμα Remote Desktop Session Host Configuration (μπορείτε να το βρείτε σε mmc ή έτοιμο στο μενού Εργαλεία διαχείρισης -> Συνδέσεις απομακρυσμένης επιφάνειας εργασίας), επιλέξτε την επιθυμητή σύνδεση από τη λίστα Συνδέσεις (συνήθως είναι μία και ονομάζεται RDP -Tcp) και ανοίξτε τις Ιδιότητες και μετά την καρτέλα Διεπαφές δικτύου . Σε αυτό, μπορείτε να επιλέξετε μια συγκεκριμένη διεπαφή στην οποία θα περιμένετε μια σύνδεση, καθώς και να περιορίσετε τον αριθμό των ταυτόχρονων περιόδων σύνδεσης.

Εάν έχετε πολλές διεπαφές και χρειάζεστε, για παράδειγμα, να μπορείτε να συνδεθείτε μέσω 2 από τις 5 διαθέσιμες, τότε θα χρειαστεί να συνδέσετε το προεπιλεγμένο RDP-Tcp σε έναν προσαρμογέα και, στη συνέχεια, μεταβείτε στο μενού Ενέργεια και επιλέξτε Δημιουργία Νέα σύνδεση εκεί. Μια σύνδεση μπορεί να ακούει είτε σε όλες τις διεπαφές είτε σε μία, και στην περίπτωση που θέλετε να ακούει σε N διεπαφές, θα πρέπει να δημιουργήσετε N συνδέσεις.

Αντίστοιχα, εάν έχετε την εργασία "Έτσι ώστε το RDP να ακούει σε μια θύρα στη μία διεπαφή και σε μια άλλη στην άλλη", μπορεί να λυθεί με τον ίδιο τρόπο - αποσυνδέστε το προεπιλεγμένο RDP-Tcp από όλους τους προσαρμογείς και συνδέστε το σε ένα συγκεκριμένη, στη συνέχεια δημιουργήστε μια νέα σύνδεση RDP- και επίσης συνδέστε την επιθυμητή διεπαφή δικτύου.

Πώς να συνδέσετε την υπηρεσία RDP σε μη προεπιλεγμένη θύρα

Η προεπιλεγμένη θύρα είναι 3389 TCP. Παρεμπιπτόντως, μην ξεχάσετε να το επιτρέψετε στο φίλτρο πακέτων. Λοιπόν, εάν θέλετε άλλο, πρέπει να πάτε στο κλειδί μητρώου

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

και διορθώστε την τιμή PortNumber σε αυτό. Λάβετε υπόψη σας ότι η παρακολούθηση των διενέξεων όσον αφορά την πληρότητα των λιμένων είναι στη συνείδησή σας, ο ίδιος, έχοντας ανακαλύψει ότι η θύρα που εκχωρήσατε είναι απασχολημένη, δεν θα μπορεί να «πηδήξει» πουθενά.

Ενεργοποίηση NLA - Έλεγχος ταυτότητας σε επίπεδο δικτύου

Η δυνατότητα NLA εμφανίστηκε στο NT 6.0 και αργότερα προστέθηκε η δυνατότητα μερικής χρήσης της στην προηγούμενη έκδοση του λειτουργικού συστήματος εγκαθιστώντας το SP3 για XP.

Η ουσία αυτής της λειτουργίας είναι αρκετά απλή. Σε εκδόσεις RDP πριν από την 6.0, κατά τη σύνδεση μέσω πελάτη RDP, πρέπει να εμφανίσετε το παράθυρο σύνδεσης πριν από τον έλεγχο ταυτότητας - π.χ. πρώτα δείχνουν, και μετά θα προσπαθήσει να μπει στο σύστημα. Αυτό δημιουργεί μια απλή ευπάθεια - ο διακομιστής μπορεί να υπερφορτωθεί με ένα σωρό αιτήματα «επιτρέψτε μου να προσπαθήσω να ξεκινήσω μια νέα συνεδρία» και θα αναγκαστεί να απαντήσει σε όλα τα αιτήματα δημιουργώντας μια περίοδο λειτουργίας και περιμένοντας να εισέλθει ο χρήστης. Στην πραγματικότητα, αυτή είναι μια ευκαιρία DoS. Πώς μπορεί να αντιμετωπιστεί αυτό; Είναι λογικό ότι πρέπει να καταλήξουμε σε ένα σχέδιο, σκοπός του οποίου θα είναι να ζητήσουμε από τον πελάτη διαπιστευτήρια όσο το δυνατόν νωρίτερα. Βέλτιστο - να έχετε κάτι σαν kerberos στον τομέα. Αυτό έγινε. Η NLA λύνει δύο προβλήματα:

- Ο πελάτης ελέγχεται πριν από την έναρξη μιας περιόδου λειτουργίας τερματικού.

- Καθίσταται δυνατή η μεταφορά δεδομένων από τον τοπικό πελάτη SSP στον διακομιστή, π.χ. Το Single Sign-On αρχίζει να λειτουργεί.

Αυτό υλοποιείται μέσω ενός νέου παρόχου ασφάλειας - CredSSP. Μπορείτε να διαβάσετε τις τεχνικές προδιαγραφές του, για να το θέσω απλά, πρέπει πάντα να το ενεργοποιείτε αυτή τη λειτουργία. Φυσικά, λαμβάνοντας υπόψη ότι για το έργο του είναι απαραίτητο:

- Το λειτουργικό σύστημα πελάτη (αυτό με το οποίο γίνεται η σύνδεση) ήταν το Windows XP SP3 και άνω.

- Το λειτουργικό σύστημα διακομιστή (αυτό στο οποίο θα γίνει η σύνδεση) ήταν Windows Server 2008 και μεταγενέστερο.

Σημείωση: Παρόλο που ο πυρήνας του Windows Server 2003 είναι νεότερος από τον XP (5.2 έναντι 5.1), υπάρχει μια ενημέρωση για τα Windows XP που προσθέτει υποστήριξη για NLA, αλλά όχι για Windows Server 2003. Δηλαδή, ακόμα κι αν συνδεθείτε από την πιο προσιτή έκδοση - Windows Server 2003 R2 SP2 με όλες τις ενημερώσεις κώδικα, δεν θα μπορείτε να συνδεθείτε σε διακομιστή που απαιτεί NLA και να είστε διακομιστής που υποστηρίζει NLA. Αλίμονο.

Πώς ενεργοποιείται το NLA από την πλευρά του διακομιστή RDP

Το καλύτερο στοίχημά σας είναι να ενεργοποιήσετε το NLA σε όλους τους διακομιστές μέσω της Πολιτικής ομάδας. Για να το κάνετε αυτό, μεταβείτε στο αντικείμενο πολιτικής ομάδας στόχου και επιλέξτε "Διαμόρφωση υπολογιστή" -> "Πρότυπα διαχείρισης" -> "Στοιχεία Windows" -> "Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας" -> "Ασφάλεια" και ενεργοποιήστε την επιλογή Απαιτείται έλεγχος ταυτότητας χρήστη για απομακρυσμένες συνδέσεις χρησιμοποιώντας τον έλεγχο ταυτότητας επιπέδου δικτύου.

Μπορεί επίσης να ενεργοποιηθεί τοπικά. Αυτό γίνεται καλώντας το υπομενού Ιδιότητες (το τυπικό υπομενού για τον Υπολογιστή) και επιλέγοντας εκεί την καρτέλα Απομακρυσμένη, στην οποία θα υπάρχουν τρεις επιλογές - άρνηση συνδέσεων RDP σε αυτόν τον κεντρικό υπολογιστή, επιτρέπονται οι συνδέσεις μέσω οποιουδήποτε RDP, επιτρέπονται μόνο με NLA . Ενεργοποιείτε πάντα την επιλογή NLA, αυτό προστατεύει πρωτίστως τον διακομιστή.

NLA και Windows XP

Εάν διαθέτετε Windows XP, μπορείτε επίσης να χρησιμοποιήσετε αυτήν τη δυνατότητα. Η κοινή δήλωση «Η NLA χρειάζεται τουλάχιστον Vista, αυτό έκανε η Microsoft για την αναβάθμιση» είναι ψευδής. Το Service Pack 3 προσθέτει μια υλοποίηση του CredSSP που σας επιτρέπει να εκχωρήσετε διαπιστευτήρια πελάτη που κατέχονται από ένα τοπικό SSP σε έναν διακομιστή. Δηλαδή, για να το πούμε απλά, είναι ειδικά φτιαγμένο ώστε με τα Windows XP να συνδέεστε σε συστήματα με NT 6.0+. Δεν θα είναι δυνατή η σύνδεση με το ίδιο το Windows XP SP3 με αυτήν τη λειτουργία, η υποστήριξη NLA θα είναι μερική (επομένως, ένας διακομιστής RDP με υποστήριξη για σύνδεση πελατών που χρησιμοποιούν NLA από τα Windows XP δεν μπορεί να κατασκευαστεί με τυπικές μεθόδους, τα Windows XP θα είναι μόνο πελάτης συμβατός με NLA).

Σημείωση: Το NLA υπάρχει από το NT 6.0 και αποτελεί μέρος μιας σειράς τεχνολογιών που ονομάζεται RDP 6.0. Το 3ο service pack για XP δεν φέρνει μόνο το RDP 6.0, αλλά τη δυνατότητα Ρυθμίσεις RDP 7.0, το οποίο είναι αρκετά θετικό (για παράδειγμα, το RDP 7.0, σε αντίθεση με το 6.0, έχει EasyPrint, αμφίδρομο ήχο και κάποια άλλα πράγματα που μετατρέπουν τον πελάτη RDP στα Windows XP με όλα τα cheat σε ένα αρκετά πρακτικό σύστημα). Αυτή είναι μια λέξη για την κακή Microsoft, η οποία ανάγκασε τόσο τρομερά όλους να κάνουν αναβάθμιση από Windows XP σε κακά, πολύ κακά Vista, που ακόμη και στο δωρεάν service pack για το προϊόν του 2001, έραψε σε ένα νεότερο υποσύστημα RDP από αυτό που συνόδευε. Vista, κυκλοφόρησε το 2006.

Πρέπει να ενεργοποιήσετε ρητά αυτήν τη λειτουργία, επειδή, παρά το γεγονός ότι το Service Pack 3 προσθέτει μια νέα υπηρεσία παροχής κρυπτογράφησης dll, δεν την περιλαμβάνει.

Πώς να ενεργοποιήσετε το CredSSP σε XP

Για άλλη μια φορά, αυτή η λειτουργία πραγματοποιείται αυστηρά μετά την εγκατάσταση του Service Pack 3 στα Windows XP και, στο πλαίσιο της συνομιλίας μας, είναι απαραίτητη για να μπορέσουμε να συνδεθείτε με άλλους διακομιστές μέσω RDP 6.1 χρησιμοποιώντας NLA.

Το πρώτο βήμα είναι να επεκτείνετε τη λίστα των πακέτων ασφαλείας.

Για να γίνει αυτό, θα ανοίξουμε το κλειδί μητρώου

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

και βρείτε την τιμή των πακέτων ασφαλείας σε αυτό. Πατήστε το δεξί κουμπί και επιλέξτε «Τροποποίηση» (όχι Τροποποίηση δυαδικών δεδομένων, αλλά απλώς Τροποποίηση). Θα υπάρχει μια λίστα όπως "όνομα πακέτου σε κάθε γραμμή". Πρέπει να προσθέσουμε tspkg εκεί. Τα υπόλοιπα πρέπει να μείνουν. Ο τόπος προσθήκης δεν είναι κρίσιμος.

Το δεύτερο βήμα είναι να συνδέσετε τη βιβλιοθήκη.

Το κλειδί θα είναι διαφορετικό:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders

Θα χρειαστεί να βρείτε την τιμή SecurityProviders σε αυτό (σημειώστε, όπως στην προηγούμενη περίπτωση, αυτό δεν είναι δευτερεύον κλειδί, αλλά τιμή) και να την τροποποιήσετε κατ' αναλογία, προσθέτοντας μόνο το credssp.dll . Το υπόλοιπο της λίστας, πάλι, δεν χρειάζεται να το αγγίξετε.

Ο Επεξεργαστής Μητρώου μπορεί πλέον να κλείσει. Μετά από αυτές τις λειτουργίες, το σύστημα θα πρέπει να επανεκκινηθεί, γιατί. Οι πάροχοι κρυπτογράφησης είναι κάτι που σίγουρα δεν θα παραληφθεί εν κινήσει, και αυτό είναι περισσότερο καλό παρά κακό.

Επιλέγοντας το σωστό πιστοποιητικό για RDP

Εάν έχετε την επιλογή να χρησιμοποιήσετε ένα μη προεπιλεγμένο πιστοποιητικό για το RDP, τότε είναι καλύτερο να χρησιμοποιήσετε αυτό. Αυτό δεν θα επηρεάσει την ασφάλεια της συνεδρίας από μόνη της, αλλά θα επηρεάσει την ασφάλεια και την ευκολία της σύνδεσης. Το πιστοποιητικό που χρησιμοποιείται βέλτιστα θα πρέπει να έχει τα ακόλουθα σημεία:

- Ένα όνομα (σε θέμα ή SAN) που ταιριάζει χαρακτήρα προς χαρακτήρα με το όνομα που έχει εισαχθεί από τον πελάτη που συνδέεται με τον διακομιστή.

- Μια κανονική επέκταση CDP που οδηγεί σε ένα λειτουργικό CRL (κατά προτίμηση τουλάχιστον δύο - OCSP και στατικό).

- Το επιθυμητό μέγεθος κλειδιού είναι 2048 bit. Είναι δυνατά περισσότερα, αλλά να γνωρίζετε τους περιορισμούς του CAPI2 στο XP/2003.

- Μην πειραματιστείτε με αλγόριθμους υπογραφής/κατακερματισμού εάν χρειάζεστε συνδέσεις από την πλευρά του XP/2003. Εν ολίγοις - επιλέξτε SHA-1, αυτό είναι αρκετό.

Θα σταθώ λίγο περισσότερο στο θέμα του ειδικού πιστοποιητικού για τον διακομιστή RDP.

Ειδικό πρότυπο πιστοποιητικού για διακομιστές RDP

Θα ήταν ιδανικό εάν το πιστοποιητικό για το RDP δεν βασίζεται στο συνηθισμένο πρότυπο (όπως ο διακομιστής Web) και έχει στο πεδίο Πολιτική εφαρμογών (το οποίο στο πιστοποιητικό συνηθέστερα ονομάζεται Enchanced Key Usage - EKU) τον τυπικό έλεγχο ταυτότητας πελάτη και Τιμές ελέγχου ταυτότητας διακομιστή, αλλά προσθέστε το δικό σας πρότυπο , το οποίο θα περιέχει τη μοναδική, ειδική, τιμή εφαρμογής που δεν προστίθεται με τυπικές μεθόδους - Έλεγχος ταυτότητας απομακρυσμένης επιφάνειας εργασίας . Αυτή η τιμή Πολιτικής Εφαρμογής θα πρέπει να δημιουργηθεί με μη αυτόματο τρόπο, το OID της θα είναι 1.3.6.1.4.1.311.54.1.2 , και μετά από αυτό, μπορείτε ήδη να δημιουργήσετε ένα νέο πρότυπο πιστοποιητικού, βάσει του οποίου μπορείτε να εκδώσετε ένα πιστοποιητικό ειδικά ". ακονισμένη» για τον διακομιστή RDP.

Για να αυτοματοποιήσετε πλήρως αυτήν τη λειτουργία, δώστε στο νέο πρότυπο ένα προβλέψιμο όνομα - για παράδειγμα, "RDPServerCert" - και μεταβείτε στο αντικείμενο πολιτικής ομάδας και ανοίξτε εκεί Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας -> Ασφάλεια. Επιλέξτε την επιλογή Πρότυπο πιστοποιητικού ελέγχου ταυτότητας διακομιστή και ενεργοποιήστε την και στο πεδίο τιμής πληκτρολογήστε το όνομα - φτιάξαμε RDPServerCert. Τώρα, όλοι οι κεντρικοί υπολογιστές τομέα που εμπίπτουν σε αυτήν την πολιτική, εάν είναι ενεργοποιημένο το RDP, θα μεταβούν οι ίδιοι στην Αρχή πιστοποίησης, θα ζητήσουν πιστοποιητικό με βάση το καθορισμένο πρότυπο εάν δεν διαθέτουν και θα το ορίσουν αυτόματα ως προεπιλογή την προστασία των συνδέσεων RDP. Απλό, βολικό, αποτελεσματικό.

Αποκλεισμός συνδέσεων μέσω λογαριασμών RDP με κενό κωδικό πρόσβασης

Ένα ασήμαντο, αλλά δεν είναι απαραίτητο να το ξεχάσουμε.

Για να αποκλείσετε τη σύνδεση λογαριασμών χωρίς κωδικούς πρόσβασης στο RDP, μεταβείτε στη ρύθμιση αντικειμένου πολιτικής ομάδας: Διαμόρφωση υπολογιστή -> Ρυθμίσεις Windows -> Ρυθμίσεις ασφαλείας -> Τοπικές πολιτικές -> Επιλογές ασφαλείας και ορίστε "Λογαριασμοί: Περιορίστε τη χρήση κενών κωδικών πρόσβασης τοπικού λογαριασμού σε μόνο σύνδεση κονσόλας " σε Ενεργοποιημένη. Μη διστάσετε να ελέγξετε ότι ισχύει αυτό.

Διαμόρφωση ενός ACL για σύνδεση RDP

Από προεπιλογή, πρέπει να έχετε ρητή άδεια πρόσβασης χρήστη ή πρόσβασης επισκέπτη για να συνδεθείτε σε έναν διακομιστή RDP.

Οι τοπικές ομάδες Διαχειριστές και χρήστες απομακρυσμένης επιφάνειας εργασίας έχουν αυτό το δικαίωμα. Είναι καλύτερο να χρησιμοποιήσετε την ομάδα χρηστών απομακρυσμένης επιφάνειας εργασίας για να ελέγξετε την πρόσβαση στον διακομιστή RDP, προσθέτοντας τις απαραίτητες ομάδες τομέα σε αυτόν, αντί για μεμονωμένους χρήστες. Τροποποιήστε τα περιεχόμενα της καρτέλας Ασφάλεια στις ρυθμίσεις Ιδιότητες RDP-Tcp μόνο ως έσχατη λύση, το καλύτερο από όλα προσθέτοντας την ομάδα "Αποκλεισμένο όνομα κεντρικού υπολογιστή RDP", στην οποία απαγορεύεται ρητά η πρόσβαση RDP στον καθορισμένο κεντρικό υπολογιστή.

Βελτιστοποίηση ταχύτητας RDP

Η βελτιστοποίηση της ταχύτητας RDP είναι ένα αρκετά ευρύ θέμα, επομένως θα το αναλύσω σε ενότητες. Σε αυτό θα υπάρχουν εκείνες οι μέθοδοι που θα μειώσουν το φορτίο στο πρωτόκολλο πριν από τη συμπίεση και πριν από τη βελτιστοποίηση του επιπέδου δικτύου.

Chroma (βάθος bit)

Στο RDP 7.0 και νεότερη έκδοση, είναι διαθέσιμες επιλογές 32, 16 και 8 bit. Αν μιλάμε για δουλειά, τότε 16 bit θα είναι αρκετά για αυτό. Αυτό θα μειώσει σημαντικά το φορτίο στο κανάλι, και μερικές φορές περισσότερο από 2 φορές, κάτι που είναι εκπληκτικό, αλλά αληθινό. 8 bit, φυσικά, είναι επίσης δυνατό, αλλά θα φαίνεται οδυνηρά τρομακτικό. Τα 16 bit είναι αρκετά αποδεκτά.

Σημείωση: Στον Windows Server 2008 R2, οι συνδέσεις 8-bit δεν είναι πλέον διαθέσιμες.

Ενεργοποιήστε την παράμετρο Limit Maximum Color Depth στον διακομιστή ή κάντε το ίδιο στις ρυθμίσεις προγράμματος-πελάτη RDP.

Απενεργοποιήστε το ClearType

Όταν έχετε απενεργοποιήσει το ClearType, το πρωτόκολλο RDP δεν μεταδίδει μια εικόνα, αλλά εντολές για τη σχεδίαση χαρακτήρων. Όταν είναι ενεργοποιημένο, αποδίδει μια εικόνα από την πλευρά του διακομιστή, τη συμπιέζει και τη στέλνει στον πελάτη. Αυτό είναι εγγυημένο ότι είναι πολλές φορές λιγότερο αποτελεσματικό, επομένως η απενεργοποίηση του ClearType θα επιταχύνει σημαντικά τη ροή εργασίας και θα μειώσει τον χρόνο απόκρισης. Θα εκπλαγείτε πόσο.

Αυτό μπορεί να γίνει τόσο στο επίπεδο των ρυθμίσεων πελάτη όσο και στην πλευρά του διακομιστή (η επιλογή Να μην επιτρέπεται εξομάλυνση γραμματοσειράς στην ενότητα Περιβάλλον απομακρυσμένης συνεδρίας στη Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας).

Αφαιρέστε την ταπετσαρία

Η ρύθμιση Ενίσχυση κατάργησης της ταπετσαρίας RD στην περιοχή Περιβάλλον απομακρυσμένης περιόδου λειτουργίας στη Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας θα βελτιώσει δραστικά την κατάσταση επανασχεδίασης της οθόνης περιόδου λειτουργίας τερματικού. Οι χρήστες χωρίς γάτες στην επιφάνεια εργασίας επιβιώνουν κανονικά, επαληθευμένα.

Ενεργοποίηση και διαμόρφωση της προσωρινής αποθήκευσης εικόνων

Εάν ο πελάτης έχει αρκετή μνήμη RAM, τότε είναι λογικό να ενεργοποιήσετε και να διαμορφώσετε την προσωρινή αποθήκευση bitmap. Αυτό θα σας επιτρέψει να κερδίσετε έως και 20-50% του εύρους ζώνης. Για να εγκαταστήσετε, θα χρειαστεί να εισαγάγετε το κλειδί

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Terminal Server Client\

και δημιουργήστε εκεί τις παραμέτρους BitmapPersistCacheSize και BitmapCacheSize, και οι δύο τύποι DWORD 32.

Η παράμετρος BitmapPersistCacheSize καθορίζει το μέγεθος, σε kilobyte, της κρυφής μνήμης του δίσκου. Η προεπιλεγμένη τιμή είναι 10. Είναι λογικό να αυξηθεί αυτή η παράμετρος σε τουλάχιστον 1000.

Η παράμετρος BitmapCacheSize υποδεικνύει το μέγεθος σε kilobyte της κρυφής μνήμης στη μνήμη RAM. Η προεπιλεγμένη τιμή είναι 1500. Είναι λογικό να αυξηθεί αυτή η παράμετρος σε τουλάχιστον 5000. Αυτό θα είναι μόνο 5 megabyte ανά περίοδο λειτουργίας πελάτη, με τις σύγχρονες κλίμακες RAM αυτό δεν είναι σημαντικό και ακόμη κι αν οδηγεί σε κέρδος απόδοσης 10%, θα πληρώσει ήδη για τον εαυτό του. Παρεμπιπτόντως, η ίδια παράμετρος μπορεί να διορθωθεί και στο αρχείο .rdp. εάν αποθηκεύσετε τη σύνδεσή σας RDP και μετά ανοίξετε το αρχείο με το σημειωματάριο, τότε μεταξύ των παραμέτρων μπορείτε να προσθέσετε κάτι σαν bitmapcachesize:i:5000 , όπου το 5000 είναι 5 MB προσωρινής μνήμης.

Απενεργοποιήστε τη σύνθεση επιφάνειας εργασίας

Το Desktop Composition φέρνει όλα τα είδη "όμορφων πραγμάτων" όπως η Aero και οι φίλοι της και καταναλώνει αισθητά το εύρος ζώνης. Για δουλειά δεν είναι απαραίτητο και επιβλαβές. Η επιλογή Να επιτρέπεται η σύνθεση επιφάνειας εργασίας για συνεδρίες RDP στην ενότητα Περιβάλλον απομακρυσμένης συνεδρίας στη Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας πρέπει να οριστεί σε Απενεργοποίηση.

Βελτιστοποίηση ρυθμίσεων διαχείρισης παραθύρων επιφάνειας εργασίας

Οι ρυθμίσεις που βρίσκονται στην ενότητα Remote Session Environment του Computer Configuration -> Policies -> Administrative Templates -> Windows Components -> Desktop Window Manager θα ελέγχουν την "όμορφη" εμφάνιση των slide-out μενού και τα παρόμοια. Υπάρχουν τρία από αυτά - Να μην επιτρέπονται κινούμενα σχέδια παραθύρων, Να μην επιτρέπονται συνθέσεις επιφάνειας εργασίας και να μην επιτρέπεται η επίκληση Flip3D. Όλα πρέπει να μεταβούν στη λειτουργία Enabled, δηλ. Ουσιαστικά, απενεργοποιήστε όλες αυτές τις δυνατότητες.

Απενεργοποιήστε την ανακατεύθυνση αχρησιμοποίητων συσκευών

Εάν δεν σκοπεύετε να συνδέσετε ορισμένες κατηγορίες συσκευών (για παράδειγμα, θύρες COM και LPT) ή ήχου, είναι λογικό να απενεργοποιήσετε τη δυνατότητα ανακατεύθυνσής τους από την πλευρά του διακομιστή. Προκειμένου οι πελάτες με προεπιλεγμένες ρυθμίσεις προγράμματος-πελάτη RDP να μην σπαταλούν χρόνο σύνδεσης διαπραγματεύοντας τη λειτουργικότητα που δεν χρησιμοποιείται. Αυτό γίνεται στο ίδιο σημείο με τις υπόλοιπες ρυθμίσεις διακομιστή, στις Ιδιότητες του RDP-Tcp, στην καρτέλα Client Settings (στο ίδιο σημείο που κάναμε τις ρυθμίσεις με βάθος χρώματος), στην ενότητα Redirection.

Ρύθμιση της γενικής λογικής για τη βελτιστοποίηση των οπτικών δεδομένων RDP

Μια επιλογή που ονομάζεται Βελτιστοποίηση οπτικής εμπειρίας για περιόδους σύνδεσης RDP, που βρίσκεται στην περιοχή Περιβάλλον απομακρυσμένης περιόδου λειτουργίας στη Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας -> Περιβάλλον απομακρυσμένης περιόδου λειτουργίας, θα ελέγχει τον τρόπο Το RDP θα αντιλαμβάνεται οπτικά δεδομένα - ως πολυμέσα ή ως κείμενο. Αυτό, χοντρικά, είναι μια «υπόδειξη» στον αλγόριθμο συμπίεσης για το πώς να συμπεριφέρεστε πιο ικανά. Κατά συνέπεια, για να δουλέψετε, θα πρέπει να ορίσετε αυτήν την παράμετρο σε Κείμενο , και αν θέλετε πολλά όμορφα banner flash, HTML5 και να παρακολουθήσετε βίντεο κλιπ - καλύτερη επιλογήΠλούσια Πολυμέσα.

Βελτιστοποίηση συμπίεσης RDP

Η συμπίεση στο RDP έχει προχωρήσει πολύ. Σύμφωνα με το RDP 5.2 συμπεριλαμβανομένου, υπήρχε ένα υποσύστημα συμπίεσης ("συμπιεστής"), το οποίο έχει την εσωτερική ονομασία "Έκδοση 1" - η απλούστερη και ευκολότερη επιλογή όσον αφορά το φορτίο του επεξεργαστή πελάτη, αλλά η χειρότερη από την άποψη του φόρτου κίνησης δικτύου. Το RDP 6.0 δημιούργησε την "Έκδοση 2" η οποία βελτιώθηκε ελαφρώς ως προς την απόδοση συμπίεσης. Μας ενδιαφέρει η "Έκδοση 3", η οποία λειτουργεί μόνο όταν συνδέεται με Windows Server 2008 και παλαιότερους διακομιστές. Συμπιέζεται καλύτερα από όλα και το κόστος του χρόνου του επεξεργαστή, λαμβάνοντας υπόψη την ισχύ των σύγχρονων υπολογιστών, είναι ασήμαντο.

Το κέρδος κατά την ενεργοποίηση του V3 μπορεί, αν κρίνουμε από τις δοκιμές, να φτάσει το 60% και, γενικά, ακόμη και χωρίς δοκιμές, είναι αισθητά αισθητό στο μάτι.

Πώς να ενεργοποιήσετε τη βέλτιστη συμπίεση στο RDP

Αυτή είναι μια ρύθμιση πελάτη. Ανοίξτε το Computer Configuration -> Policies -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Remote Session Enviroment στο απαιτούμενο GPO, επιλέξτε την επιλογή Set compression algorithm for RDP data, ενεργοποιήστε το και επιλέξτε Βελτιστοποιήστε για να χρησιμοποιείτε λιγότερο εύρος ζώνης δικτύου.

Σημείωση: Πολλοί άνθρωποι αναρωτιούνται γιατί υπάρχει η επιλογή "απενεργοποίηση συμπίεσης" στη λίστα. Αυτό είναι απαραίτητο όταν οι συνεδρίες σας RDP συμπιέζονται από μια εξωτερική συσκευή που βελτιστοποιεί τις συνδέσεις WAN, κάτι σαν το Cisco WAAS. Σε άλλες περιπτώσεις, φυσικά, δεν έχει νόημα η απενεργοποίηση της συμπίεσης.

Ρύθμιση συμπίεσης ροής ήχου

Το RDP 7.0 προσφέρει μεγάλη ικανότητα ελέγχου της ποιότητας της συμπίεσης της εισερχόμενης ροής ήχου (δηλαδή του ήχου που πηγαίνει από τον διακομιστή στον πελάτη). Αυτό είναι πολύ χρήσιμο - για παράδειγμα, εάν εργάζεστε σε διακομιστή τερματικού, τότε εκτός από οποιαδήποτε υπηρεσία ακούγεται σαν "το μήνυμα ήρθε στο ICQ", άλλες δεν είναι ιδιαίτερα προγραμματισμένες. Δεν έχει νόημα η ροή ασυμπίεστου ήχου ποιότητας CD από τον διακομιστή, εάν δεν είναι απαραίτητο για εργασία. Αντίστοιχα, πρέπει να προσαρμόσετε το επίπεδο συμπίεσης της ροής ήχου.

Αυτή η ρύθμιση θα ονομάζεται Περιορισμός ποιότητας αναπαραγωγής ήχου και βρίσκεται στην ενότητα Ανακατεύθυνση συσκευής και πόρων στη Διαμόρφωση υπολογιστή -> Πολιτικές -> Πρότυπα διαχείρισης -> Στοιχεία Windows -> Υπηρεσίες απομακρυσμένης επιφάνειας εργασίας -> Κεντρικός υπολογιστής συνεδρίας απομακρυσμένης επιφάνειας εργασίας . Θα υπάρχουν τρεις επιλογές:

- Υψηλό - ο ήχος θα πάει χωρίς συμπίεση. Καθόλου. Δηλαδή, θα εμπίπτει στη γενική συμπίεση του πρωτοκόλλου RDP, αλλά δεν θα πραγματοποιηθεί ειδική συμπίεση ήχου (με απώλεια ποιότητας).

- Μέσο - η συμπίεση θα προσαρμοστεί στο κανάλι, ώστε να μην αυξηθεί η καθυστέρηση στη μετάδοση δεδομένων.

- Δυναμική - η συμπίεση θα προσαρμοστεί δυναμικά στο κανάλι έτσι ώστε η καθυστέρηση να μην ξεπερνά τα 150ms.

Επιλέξτε το σωστό. Όπως γνωρίζετε, για εργασίες γραφείου είναι καλύτερα να επιλέξετε Dynamic.

Βελτιστοποίηση της αναλογίας των ροών δεδομένων στο RDP

Η κίνηση συνεδρίας RDP δεν είναι κάτι μονολιθικό. Αντίθετα, χωρίζεται ξεκάθαρα σε ανακατευθυνόμενες ροές δεδομένων συσκευής (για παράδειγμα, αντιγραφή αρχείου από localhost σε τερματικό διακομιστή), ροή ήχου, ροή πρωτόγονων εντολών απόδοσης (το RDP προσπαθεί να μεταδώσει πρωτόγονες εντολές απόδοσης και μεταδίδει bitmaps ως έσχατη λύση) και ροές συσκευής, είσοδος (ποντίκι και πληκτρολόγιο).

Η αμοιβαία αναλογία αυτών των ροών και η λογική του (αναλογίας) υπολογισμού της (ένα είδος τοπικού QoS) μπορούν να επηρεαστούν. Για να το κάνετε αυτό, πρέπει να εισαγάγετε το κλειδί μητρώου από την πλευρά του διακομιστή

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\TermDD

και δημιουργήστε εκεί για να ξεκινήσετε (αν δεν υπάρχουν) τέσσερα κλειδιά:

- FlowControlDisable

- FlowControlDisplayBandwidth

- FlowControlChannelBandwidth

- FlowControlChargePostCompression

Ο τύπος για όλα είναι DWORD 32. Η λειτουργικότητα των πλήκτρων θα είναι η εξής.

Το κλειδί FlowControlDisable θα καθορίσει εάν χρησιμοποιείται καθόλου η ιεράρχηση προτεραιοτήτων. Εάν οριστεί σε ένα, τότε η ιεράρχηση προτεραιοτήτων θα απενεργοποιηθεί, εάν μηδενιστεί, θα ενεργοποιηθεί. Ενεργοποιήστε την.

Τα κλειδιά FlowControlDisplayBandwidth και FlowControlChannelBandwidth θα καθορίσουν τη σχέση μεταξύ των δύο ροών δεδομένων:

- Ροή αλληλεπίδρασης χρήστη (εικόνα+συσκευές εισαγωγής)

- Άλλα δεδομένα (μπλοκ συσκευών, πρόχειρο και οτιδήποτε άλλο)

Οι τιμές αυτών των κλειδιών δεν είναι κρίσιμες. αυτό που έχει σημασία είναι πώς συγκρίνονται. Δηλαδή, αν κάνετε το FlowControlDisplayBandwidth ίσο με ένα και το FlowControlChannelBandwidth ίσο με τέσσερα, τότε η αναλογία θα είναι 1:4 και το 20% του εύρους ζώνης θα εκχωρηθεί στη ροή αλληλεπίδρασης με τον χρήστη και το 80% στα υπόλοιπα. Αν κάνετε 15 και 60, το αποτέλεσμα θα είναι το ίδιο, αφού η αναλογία είναι ίδια.

Το κλειδί FlowControlChargePostCompression θα καθορίσει πότε λαμβάνεται υπόψη αυτή η αναλογία - πριν ή μετά τη συμπίεση. Το μηδέν είναι πριν από τη συμπίεση, το ένα είναι μετά.

Συνιστώ να χρησιμοποιήσετε τη φόρμα "ο απομακρυσμένος διακομιστής μας είναι μακριά και όλοι συνδέονται σε αυτόν μέσω RDP τόσο στο γραφείο όσο και στο 1C" για να ορίσετε την αναλογία σε 1:1 και να την διαβάσετε μετά τη συμπίεση. Από την εμπειρία, αυτό μπορεί πραγματικά να βοηθήσει στην περίπτωση της "εκτύπωσης ενός μεγάλου εγγράφου από έναν τερματικό διακομιστή σε έναν τοπικό εκτυπωτή". Αλλά αυτό δεν είναι δόγμα - δοκιμάστε το, το κύριο εργαλείο - γνώση για το πώς θεωρείται και λειτουργεί - το έχετε ήδη.

Ενεργοποίηση Απαιτείται ασφαλής επικοινωνία RPC για RDP

Αυτή η ρύθμιση λειτουργεί παρόμοια με τις ρυθμίσεις για το Secure RPC, οι οποίες βρίσκονται στην ενότητα Security της Πολιτικής ομάδας και επηρεάζουν ολόκληρο το σύστημα, μόνο που είναι πιο εύκολο να διαμορφωθεί. Ενεργοποιώντας αυτήν την επιλογή, θα καταστήσετε υποχρεωτική την κρυπτογράφηση όλων των αιτημάτων RPC πελατών (ανάλογα με τις ρυθμίσεις του συστήματος, η "κάτω γραμμή" κρυπτογράφησης θα είναι διαφορετική - RC4 / DES ή, εάν το FIPS-140 είναι ενεργοποιημένο - 3DES / AES ) και χρησιμοποιήστε τουλάχιστον NTLMv2 για κλήση απομακρυσμένης διαδικασίας ελέγχου ταυτότητας. Να ενεργοποιείτε πάντα αυτήν την επιλογή. Υπάρχει ένας μύθος για το γεγονός ότι δεν λειτουργεί σε περιβάλλον εκτός τομέα. Αυτό δεν συμβαίνει και η ενίσχυση της προστασίας του RPC δεν βλάπτει κανέναν.

Αυτή είναι μια ρύθμιση διακομιστή. Ανοίξτε το Computer Configuration -> Policies -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Security στο απαιτούμενο GPO, επιλέξτε εκεί την επιλογή Require safe RPC communication και ενεργοποιήστε την.